Vertaisverkko- Peer-to-peer

Vertaisverkko ( P2P ) -laskenta tai -verkko on hajautettu sovellusarkkitehtuuri, joka jakaa tehtävät tai työmäärät vertaisten kesken. Vertaisryhmät ovat yhtä etuoikeutettuja ja tasavertaisia osallistujia sovellukseen. Niiden sanotaan muodostavan solmujen vertaisverkon .

Vertaisryhmät asettavat osan resursseistaan, kuten prosessointitehosta, levytilasta tai verkon kaistanleveydestä, suoraan muiden verkko -osanottajien saataville ilman tarvetta palvelimien tai vakaiden isäntien keskitetylle koordinoinnille. Vertaiset ovat sekä resurssien toimittajia että kuluttajia, toisin kuin perinteinen asiakas -palvelin -malli , jossa resurssien kulutus ja tarjonta on jaettu.

Vaikka P2P -järjestelmiä oli aiemmin käytetty monilla sovellusalueilla, arkkitehtuuria suositteli alun perin vuonna 1999 julkaistu tiedostonjakojärjestelmä Napster . Konsepti on inspiroinut uusia rakenteita ja filosofioita monilla ihmisten vuorovaikutuksen aloilla. Tällaisissa sosiaalisissa yhteyksissä vertaisverkko meeminä tarkoittaa koko yhteiskunnassa syntynyttä tasa-arvoista sosiaalista verkostoitumista , jonka Internet- tekniikat mahdollistavat yleensä.

Historiallinen kehitys

Vaikka P2P-järjestelmiä oli aiemmin käytetty monilla sovellusalueilla, konseptia suosittivat tiedostonjakojärjestelmät , kuten musiikinjakosovellus Napster (alun perin julkaistu vuonna 1999). Vertaisliikkeen ansiosta miljoonat Internetin käyttäjät voivat muodostaa yhteyden "suoraan muodostamalla ryhmiä ja tekemällä yhteistyötä käyttäjien luomiksi hakukoneiksi, virtuaalisiksi supertietokoneiksi ja tiedostojärjestelmiksi". Vertaislaskennan peruskäsite nähtiin aiemmissa ohjelmistojärjestelmissä ja verkkokeskusteluissa, ja se ulottui periaatteisiin, jotka mainittiin ensimmäisessä kommenttipyynnössä , RFC 1.

Tim Berners-Leen visio World Wide Webistä oli lähellä P2P-verkkoa, koska se oletti, että jokainen verkon käyttäjä olisi aktiivinen toimittaja ja avustaja, joka luo ja linkittää sisältöä linkkien "verkkoon". Varhainen Internet oli nykyistä avoimempi, jossa kaksi Internetiin yhdistettyä konetta voi lähettää paketteja toisilleen ilman palomuureja ja muita turvatoimenpiteitä. Tämä on ristiriidassa verkon lähetysmaisen rakenteen kanssa, joka on kehittynyt vuosien varrella. Internetin edeltäjänä ARPANET oli menestyvä asiakas -palvelin -verkko, jossa "jokainen osallistuva solmu voi pyytää ja palvella sisältöä". ARPANET ei kuitenkaan ollut itseorganisoitunut, ja siitä puuttui kyky "tarjota mitään keinoja kontekstin tai sisältöpohjaiseen reititykseen" yksinkertaisen "osoitepohjaisen reitityksen lisäksi".

Siksi Usenet , hajautettu viestijärjestelmä, jota usein kuvataan varhaiseksi vertaisarkkitehtuuriksi, perustettiin. Se kehitettiin vuonna 1979 järjestelmäksi, joka valvoo hajautettua valvontamallia. Perusmalli on asiakas-palvelin -malli käyttäjän tai asiakkaan näkökulmasta, joka tarjoaa itseorganisoituvan lähestymistavan uutisryhmäpalvelimille. Uutispalvelimet kuitenkin kommunikoivat keskenään vertaisryhmänä levittääkseen Usenet -uutisia koko verkkopalvelinryhmälle. Sama arvio koskee myös SMTP sähköpostin siinä mielessä, että ydin sähköposti-uudelleensijoittamista verkosto postin nesteet on vertaisverkko merkin, kun taas kehän sähköpostiohjelmat ja niiden suorat yhteydet on tiukasti asiakas-palvelin suhde.

Toukokuussa 1999, kun miljoonia ihmisiä oli Internetissä, Shawn Fanning esitteli musiikki- ja tiedostojenjakosovelluksen nimeltä Napster. Napster oli alku vertaisverkoille, kuten tunnemme ne nykyään, joissa "osallistuvat käyttäjät luovat virtuaalisen verkon, joka on täysin riippumaton fyysisestä verkosta ilman, että heidän on noudatettava hallintoviranomaisia tai rajoituksia".

Arkkitehtuuri

Vertaisverkko on suunniteltu samanarvoisten vertaissolmujen käsitteen ympärille, jotka toimivat samanaikaisesti sekä "asiakkaina" että "palvelimina" muille verkon solmuille. Tämä verkkojärjestelymalli eroaa asiakas -palvelin -mallista, jossa viestintä tapahtuu yleensä keskuspalvelimelle ja keskuspalvelimelta. Tyypillinen esimerkki tiedostonsiirrosta, joka käyttää asiakas -palvelin -mallia, on File Transfer Protocol (FTP) -palvelu, jossa asiakas- ja palvelinohjelmat ovat erilaiset: asiakkaat aloittavat siirron ja palvelimet täyttävät nämä pyynnöt.

Reititys ja resurssien etsiminen

Vertaisverkot toteuttavat yleensä jonkinlaisen virtuaalisen peittoverkon fyysisen verkon topologian päälle, jossa peittokuvan solmut muodostavat fyysisen verkon solmujen osajoukon . Tietoja vaihdetaan edelleen suoraan taustalla olevan TCP/IP -verkon kautta, mutta sovelluskerroksessa ikätoverit voivat kommunikoida suoraan toistensa kanssa loogisten peittokuvien linkkien kautta (joista jokainen vastaa polkua taustalla olevan fyysisen verkon kautta). Peittokuvia käytetään indeksointiin ja vertaishakuun, ja ne tekevät P2P -järjestelmästä riippumattoman fyysisen verkon topologiasta. Sen perusteella, miten solmut on liitetty toisiinsa peittokuvaverkossa ja kuinka resurssit on indeksoitu ja sijoitettu, voimme luokitella verkot rakenteettomiksi tai rakenteellisiksi (tai näiden kahden hybridiksi).

Rakenteettomat verkot

Strukturoimattomat vertaisverkot eivät pakota päällysverkkoon tiettyä rakennetta, vaan ne muodostuvat solmuista, jotka muodostavat satunnaisesti yhteyksiä toisiinsa. ( Gnutella , Gossip ja Kazaa ovat esimerkkejä strukturoimattomista P2P -protokollista).

Koska niille ei ole rakennettu maailmanlaajuisesti, rakenteettomat verkot on helppo rakentaa ja ne mahdollistavat paikallisen optimoinnin peiton eri alueille. Lisäksi koska kaikkien vertaisten rooli verkossa on sama, strukturoimattomat verkot ovat erittäin vankkoja, kun on kyse suuresta "pyörtymisestä" - eli kun suuri määrä vertaisverkkoja liittyy usein verkkoon ja poistuu siitä.

Rakenteettomien verkkojen ensisijaiset rajoitukset johtuvat kuitenkin myös tästä rakenteiden puutteesta. Erityisesti silloin, kun vertaisryhmä haluaa löytää halutun datan verkosta, hakukysely on täytettävä verkon läpi löytääkseen mahdollisimman paljon tietoja jakavia vertaisia. Tulvat aiheuttavat erittäin paljon signalointiliikennettä verkossa, kuluttavat enemmän prosessoria /muistia (edellyttäen jokaisen vertaisryhmän käsittelevän kaikki hakukyselyt) eivätkä takaa, että hakukyselyt ratkaistaan aina. Lisäksi, koska vertaisryhmän ja sen hallinnoiman sisällön välillä ei ole korrelaatiota, ei ole mitään takeita siitä, että tulvat löytävät vertaishenkilön, jolla on halutut tiedot. Suosittua sisältöä on todennäköisesti saatavana useilta vertaisryhmiltä, ja kaikki sitä etsivät vertaisryhmät löytävät todennäköisesti saman. Mutta jos vertaisryhmä etsii harvinaisia tietoja, joita jakavat vain muutamat vertaisryhmät, on erittäin epätodennäköistä, että haku onnistuu.

Strukturoidut verkot

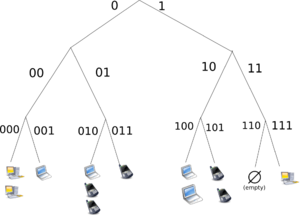

Vuonna rakennettu peer-to-peer päällys on jaettu tiettyyn rakenteeseen, ja menettelyllä varmistetaan, että mikä tahansa solmu voi tehokkaasti hakea verkosta tiedostoa / resurssi, vaikka resurssi on erittäin harvinaista.

Yleisin rakenteisten P2P -verkkojen tyyppi toteuttaa hajautetun taulukon (DHT), jossa yhdenmukaisen hajautuksen varianttia käytetään kunkin tiedoston omistajuuden määrittämiseen tietylle vertaisryhmälle. Tämän avulla ikätoverit voivat hakea verkosta resursseja hajautustaulukon avulla : toisin sanoen ( avain , arvo ) parit tallennetaan DHT: hen, ja mikä tahansa osallistuva solmu voi tehokkaasti hakea tiettyyn avaimeen liittyvän arvon.

Jotta liikenne voidaan reitittää tehokkaasti verkon läpi, strukturoidun peittokuvan solmujen on kuitenkin ylläpidettävä luetteloita naapureista, jotka täyttävät tietyt kriteerit. Tämä tekee niistä vähemmän kestäviä verkoissa, joissa on suuri kierrätysaste (eli kun suuri määrä solmuja liittyy usein verkkoon ja poistuu siitä). Viimeaikainen arviointi P2P-resurssien etsintäratkaisuista todellisissa työkuormissa on tuonut esiin useita DHT-pohjaisten ratkaisujen ongelmia, kuten mainonnan/resurssien löytämisen korkeat kustannukset ja staattinen ja dynaaminen kuorman epätasapaino.

Merkittäviä hajautettuja verkkoja, jotka käyttävät DHT: tä, ovat Tixati , vaihtoehto BitTorrentin hajautetulle seurannalle, Kad -verkko , Storm -botnet , YaCy ja Coral Content Distribution Network . Joitakin merkittäviä tutkimushankkeita ovat Chord-projekti , Kademlia , PAST-tallennusapuohjelma , P-Grid , itse organisoitu ja kehittyvä peiteverkko ja CoopNet-sisällönjakelujärjestelmä . DHT-pohjaisia verkkoja on myös käytetty laajasti tehokkaan resurssien etsinnän aikaansaamiseen verkkolaskentajärjestelmille , koska se auttaa resurssienhallinnassa ja sovellusten ajoituksessa.

Hybridimallit

Hybridimallit ovat vertaisverkko- ja asiakas-palvelin-mallien yhdistelmä. Yleinen hybridimalli on keskipalvelin, joka auttaa vertaisia löytämään toisensa. Spotify oli esimerkki hybridimallista [vuoteen 2014 asti]. On olemassa useita hybridimalleja, jotka kaikki tekevät kompromisseja jäsennellyn palvelin/asiakasverkon tarjoaman keskitetyn toiminnallisuuden ja solmujen tasa-arvon välillä, jota tarjoavat vertaisverkkoiset rakenteettomat verkot. Tällä hetkellä hybridimalleilla on parempi suorituskyky kuin puhtailla strukturoimattomilla verkoilla tai puhtaasti strukturoiduilla verkoilla, koska tietyt toiminnot, kuten haku, vaativat keskitetyn toiminnallisuuden, mutta hyötyvät strukturoimattomien verkkojen tarjoamasta solmujen hajautetusta aggregoinnista.

CoopNet -sisällönjakelujärjestelmä

CoopNet (Cooperative Networking) oli Microsoftin tutkimuksessa ja Carnegie Mellonin yliopistossa työskentelevien tietojenkäsittelytieteilijöiden Venkata N. Padmanabhanin ja Kunwadee Sripanidkulchain ehdottama järjestelmä äskettäin ladanneen sisällön lataamiseen . Kun palvelimen kuormitus kasvaa, se ohjaa saapuvat vertaisryhmät muille vertaisryhmille, jotka ovat sopineet sisällön peilaamisesta , jolloin saldo siirtyy pois palvelimelta. Kaikki tiedot säilytetään palvelimella. Tämä järjestelmä hyödyntää sitä tosiasiaa, että pullonkaula on todennäköisimmin lähtevässä kaistanleveydessä kuin suoritin , joten sen palvelinkeskeinen rakenne. Se määrittää ikäisensä muille vertaisille, jotka ovat "lähellä IP: tä " naapureilleen [sama etuliitealue] yrittäessään käyttää paikallisuutta. Jos samasta tiedostosta löytyy useita vertaisarvoja, se osoittaa, että solmu valitsee nopeimman naapureistaan. Suoratoistovälineet lähetetään siten, että asiakkaat välimuistivat edellisen virran ja lähettävät sen sitten kappaleittain uusille solmuille.

Turvallisuus ja luottamus

Vertaisjärjestelmät asettavat ainutlaatuisia haasteita tietoturvan näkökulmasta.

Kuten kaikki muutkin ohjelmistot , P2P -sovellukset voivat sisältää haavoittuvuuksia . Mikä tekee tästä erityisen vaarallisen P2P-ohjelmistolle, on kuitenkin se, että vertaissovellukset toimivat sekä palvelimina että asiakkaina, mikä tarkoittaa, että ne voivat olla alttiimpia etähyökkäyksille .

Reitityshyökkäykset

Koska jokaisella solmulla on rooli liikenteen ohjaamisessa verkon läpi, haitalliset käyttäjät voivat suorittaa erilaisia "reitityshyökkäyksiä" tai palvelunestohyökkäyksiä . Esimerkkejä tavallisista reitityshyökkäyksistä ovat "väärä hakureititys", jossa haitalliset solmut välittävät tarkoituksellisesti pyynnöt väärin tai palauttavat vääriä tuloksia, "virheelliset reitityspäivitykset", joissa haitalliset solmut korruptoivat naapurisolmujen reititystaulukot lähettämällä heille vääriä tietoja ja "väärä reititysverkko -osio". "missä kun uudet solmut liittyvät, ne käynnistyvät haitallisen solmun kautta, joka sijoittaa uuden solmun verkon osioon, jonka muut haittaohjelmat solmut täyttävät.

Viallisia tietoja ja haittaohjelmia

Haittaohjelmien esiintyvyys vaihtelee vertaisprotokollien välillä. Haittaohjelmien leviämistä P2P -verkoissa analysoivissa tutkimuksissa havaittiin esimerkiksi, että 63% gnutella -verkon latauspyyntöistä sisälsi jonkinlaista haittaohjelmaa, kun taas vain 3% OpenFT: n sisällöstä sisälsi haittaohjelmia. Molemmissa tapauksissa kolme suurinta haittaohjelmatyyppiä muodostivat suurimman osan tapauksista (99% gnutellaa ja 65% OpenFT: tä). Toisessa tutkimuksessa, jossa analysoitiin Kazaa -verkon liikennettä, havaittiin, että 15% otetusta 500 000 tiedostosta oli tartunnan saanut yksi tai useampi 365 erilaisesta tietokoneviruksesta .

Viallisia tietoja voidaan myös jakaa P2P -verkoissa muokkaamalla verkossa jo jaettuja tiedostoja. Esimerkiksi FastTrack -verkossa RIAA onnistui tuomaan väärennettyjä paloja latauksiin ja ladattuihin tiedostoihin (enimmäkseen MP3 -tiedostoihin). RIAA -viruksella tartunnan saaneet tiedostot olivat käyttökelvottomia jälkeenpäin ja sisälsivät haitallista koodia. RIAA: n tiedetään myös lähettäneen väärennettyä musiikkia ja elokuvia P2P -verkkoihin estääkseen laittoman tiedostojen jakamisen. Tämän vuoksi nykyisten P2P -verkkojen turvallisuus- ja tiedostojen vahvistusmekanismit ovat lisääntyneet valtavasti. Moderni hajautus , palasen vahvistus ja erilaiset salausmenetelmät ovat tehneet useimmat verkot vastustuskykyisiksi melkein kaikentyyppisille hyökkäyksille, vaikka vastaavan verkon suuret osat on korvattu väärennetyillä tai toimimattomilla isännöillä.

Joustavat ja skaalautuvat tietokoneverkot

P2P -verkkojen hajautettu luonne lisää kestävyyttä, koska se poistaa yksittäisen vikapaikan, joka voi olla ominaista asiakaspalvelinpohjaiselle järjestelmälle. Kun solmut saapuvat ja järjestelmän kysyntä kasvaa, myös järjestelmän kokonaiskapasiteetti kasvaa ja vian todennäköisyys pienenee. Jos yksi vertaisverkko ei toimi kunnolla, koko verkko ei vaarannu tai vaurioidu. Sitä vastoin tyypillisessä asiakas -palvelin -arkkitehtuurissa asiakkaat jakavat järjestelmän kanssa vain vaatimukset, mutta eivät resursseja. Tässä tapauksessa, kun järjestelmään liittyy enemmän asiakkaita, vähemmän resursseja on käytettävissä jokaisen asiakkaan palvelemiseen, ja jos keskuspalvelin epäonnistuu, koko verkko puretaan.

Hajautettu tallennustila ja haku

P2P -verkoissa on sekä etuja että haittoja, jotka liittyvät tietojen varmuuskopiointiin , palauttamiseen ja saatavuuteen. Keskitetyssä verkossa järjestelmänvalvojat ovat ainoat voimat, jotka ohjaavat jaettavien tiedostojen saatavuutta. Jos järjestelmänvalvojat eivät enää jaa tiedostoa, heidän on vain poistettava se palvelimiltaan, eikä se ole enää käyttäjien käytettävissä. Sen lisäksi, että käyttäjät jätetään voimattomiksi päätettäessä, mitä jaetaan koko yhteisössä, tämä tekee koko järjestelmästä alttiita hallituksen ja muiden suurten voimien uhkille ja pyynnöille. Esimerkiksi RIAA , MPAA ja viihdeteollisuus ovat painostaneet YouTubea suodattamaan pois tekijänoikeudella suojatun sisällön. Vaikka palvelin-asiakas-verkot pystyvät seuraamaan ja hallitsemaan sisällön saatavuutta, niillä voi olla enemmän vakautta isännöimänsä sisällön saatavuudessa. Asiakkaalla ei pitäisi olla vaikeuksia päästä käsiksi epäselvään sisältöön, joka jaetaan vakaassa keskitetyssä verkossa. P2P -verkot ovat kuitenkin epäluotettavampia jakamaan epäsuosittuja tiedostoja, koska tiedostojen jakaminen P2P -verkossa edellyttää, että vähintään yhdellä verkon solmulla on pyydetyt tiedot ja että solmun on voitava muodostaa yhteys tietoja pyytävään solmuun. Tätä vaatimusta on toisinaan vaikea täyttää, koska käyttäjät voivat poistaa tai lopettaa tietojen jakamisen milloin tahansa.

Tässä mielessä P2P -verkon käyttäjäyhteisö on täysin vastuussa siitä, mikä sisältö on saatavilla. Epäsuositut tiedostot katoavat lopulta ja eivät ole käytettävissä, kun yhä useammat ihmiset lopettavat niiden jakamisen. Suositut tiedostot jaetaan kuitenkin helposti ja helposti. Suosituilla tiedostoilla P2P -verkossa on itse asiassa enemmän vakautta ja käytettävyyttä kuin keskusverkoissa olevilla tiedostoilla. Keskitetyssä verkossa pelkkä yhteyden katkeaminen palvelimen ja asiakkaiden välillä riittää aiheuttamaan vian, mutta P2P -verkoissa jokaisen solmun väliset yhteydet on menetettävä, jotta tiedonjako epäonnistuu. Keskitetyssä järjestelmässä järjestelmänvalvojat ovat vastuussa kaikista tietojen palauttamisesta ja varmuuskopioinnista, kun taas P2P -järjestelmissä jokainen solmu vaatii oman varmuuskopiointijärjestelmänsä. Koska P2P -verkoissa ei ole keskusvaltuuksia, tallennusala, RIAA , MPAA ja hallitus eivät voi poistaa tai lopettaa sisällön jakamista P2P -järjestelmissä.

Sovellukset

Sisällön toimitus

P2P -verkoissa asiakkaat sekä tarjoavat että käyttävät resursseja. Tämä tarkoittaa sitä, että toisin kuin asiakas-palvelin-järjestelmät, vertaisverkkojen sisällön palvelemiskyky voi itse asiassa kasvaa, kun yhä useammat käyttäjät alkavat käyttää sisältöä (etenkin Bittorrentin kaltaisilla protokollilla, jotka edellyttävät käyttäjien jakamista. ). Tämä ominaisuus on yksi P2P -verkkojen käytön suurimmista eduista, koska se tekee alkuperäisestä sisällönjakelijasta asennus- ja käyttökustannukset hyvin pieniksi.

Tiedostojen jakamisverkot

Monet tiedostojen vertaisverkkotiedostojen jakamisverkot , kuten Gnutella , G2 ja eDonkey-verkko, ovat suosittuja vertaisteknologioita.

- Vertaisverkon sisällön toimitusverkot .

- Vertaissisältöpalvelut, esim. Välimuistit suorituskyvyn parantamiseksi, kuten Correli-välimuistit

- Ohjelmistojen julkaisu ja jakelu ( Linux -jakelu , useita pelejä); kautta tiedostonjako -verkoissa.

Tekijänoikeusrikkomukset

Vertaisverkko sisältää tiedonsiirron käyttäjältä toiselle ilman välipalvelinta. P2P -sovelluksia kehittävät yritykset ovat osallistuneet lukuisiin oikeustapauksiin, pääasiassa Yhdysvalloissa, tekijänoikeuslainsäädännön vastaisista asioista . Kaksi suurta tapaukset ovat Grokster vs. RIAA ja MGM Studios, Inc. vastaan. Groksteriin Ltd . Viimeisessä tapauksessa tuomioistuin katsoi yksimielisesti, että vastaajat vertais-tiedostojenjakoyritykset Grokster ja Streamcast voidaan nostaa kanteena tekijänoikeusloukkauksen aiheuttamisesta.

Multimedia

- P2ptv ja PDTP protokollia.

- Jotkut patentoidut multimediasovellukset käyttävät vertaisverkkoa ja suoratoistopalvelimia äänen ja videon suoratoistoon asiakkailleen.

- Peerkasting monilähetysvirroille.

- Pennsylvanian osavaltion yliopisto , MIT ja Simon Fraserin yliopisto toteuttavat LionShare -hanketta, jonka tarkoituksena on helpottaa tiedostojen jakamista oppilaitosten välillä maailmanlaajuisesti.

- Osiris on ohjelma, jonka avulla sen käyttäjät voivat luoda nimettömiä ja itsenäisiä verkkoportaaleja, jotka on jaettu P2P -verkon kautta.

- Theta-verkko on salausvaluutta- alusta, joka mahdollistaa vertaisverkon suoratoiston ja CDN- välimuistin .

Muut P2P -sovellukset

- Bitcoin ja muut, kuten Ether , Nxt ja Peercoin, ovat vertaispohjaisia digitaalisia kryptovaluuttoja .

- Dalesa , peer-to-peer- web-välimuistia varten lähiverkkoja (perustuu IP multicasting ).

- Dat , hajautettu versio-ohjattu julkaisualusta.

- Filecoin on avoimen lähdekoodin julkinen kryptovaluutta- ja digitaalinen maksujärjestelmä, joka on tarkoitettu lohkoketjuun perustuvaksi yhteistoiminnalliseksi digitaaliseksi tallennus- ja tiedonsiirtomenetelmäksi.

- I2P , An peittoverkon käytetään selata Internetiä anonyymisti .

- Toisin kuin siihen liittyvä I2P, Tor-verkko ei ole itse vertaisverkko; se voi kuitenkin mahdollistaa vertaissovellusten rakentamisen sen päälle sipulipalvelujen kautta .

- Interplanetary File System (IPFS) on protokolla ja verkon tarkoituksena on luoda sisältöä osoitettavissa , peer-to-peer menetelmää tallentamiseen ja jakamiseen hypermedian jakelu-protokollaa. IPFS -verkon solmut muodostavat hajautetun tiedostojärjestelmän .

- Jami , vertais-chat ja SIP- sovellus.

- JXTA , Java-alustalle suunniteltu vertaisprotokolla .

- Netsukuku , langaton yhteisöverkko , joka on suunniteltu olemaan riippumaton Internetistä.

- Avaa Garden , yhteyden jakamisohjelma, joka jakaa Internet-yhteyden muiden laitteiden kanssa Wi-Fi- tai Bluetooth-yhteydellä.

- Resilio Sync , hakemistosynkronointisovellus.

- Tutkimuksia, kuten Chord-projekti , PAST-tallennusohjelma , P-Grid ja CoopNet-sisällönjakelujärjestelmä .

- Synkronointi , hakemistosynkronointisovellus.

- Tradepal- ja M-commerce- sovellukset, jotka toimivat reaaliaikaisilla markkinapaikoilla.

- Yhdysvaltain puolustusministeriö on tutkimuksen tekemiseen P2P-verkoissa osana modernia verkko sodankäynti strategiaa. Toukokuussa 2003 Anthony Tether , DARPAn johtaja , todisti, että Yhdysvaltain armeija käyttää P2P -verkkoja.

- WebTorrent on P2P streaming torrent client vuonna JavaScript käytettäväksi web-selaimet , samoin kuin WebTorrent Desktop stand alone versio, siltoja WebTorrent ja BitTorrent serverless verkoissa.

- Microsoft on Windows 10 käyttää omaa peer to peer tekniikkaa kutsutaan "Delivery optimointi" ottaa käyttöön käyttöjärjestelmän päivityksiä loppukäyttäjien tietokoneet joko lähiverkossa tai muihin tietokoneisiin. Microsoftin Channel 9: n mukaan se johti 30-50%: n vähennykseen Internet-kaistanleveyden käytössä.

- Artisoftin LANtastic rakennettiin vertaiskäyttöjärjestelmäksi. Koneet voivat olla samanaikaisesti sekä palvelimia että työasemia.

Sosiaaliset vaikutukset

Resurssien jakamisen ja yhteistyön kannustaminen

Osallistujayhteisön välinen yhteistyö on avainasemassa satunnaisille ihmisille suunnattujen P2P -järjestelmien jatkuvassa menestyksessä. nämä saavuttavat täyden potentiaalinsa vain, kun suuri määrä solmuja käyttää resursseja. Nykyisessä käytännössä P2P -verkot sisältävät kuitenkin usein suuria määriä käyttäjiä, jotka käyttävät muiden solmujen jakamia resursseja, mutta jotka eivät itse jaa mitään (usein kutsutaan "freeloader -ongelmaksi"). Vapaalatauksella voi olla syvällinen vaikutus verkkoon ja joissakin tapauksissa se voi aiheuttaa yhteisön romahtamisen. Tämäntyyppisissä verkoissa "käyttäjillä on luontaisia esteitä tehdä yhteistyötä, koska yhteistyö kuluttaa omia resurssejaan ja voi heikentää omaa suorituskykyä." P2P-verkkojen sosiaalisten ominaisuuksien tutkiminen on haastavaa suuren liikevaihtopopulaation, kiinnostuksen epäsymmetrian ja nollakustannuksellisen identiteetin vuoksi. Erilaisia kannustinmekanismeja on toteutettu kannustamaan tai jopa pakottamaan solmuja lisäämään resursseja.

Jotkut tutkijat ovat tutkineet etuja, joita virtuaalisten yhteisöjen mahdollistaminen voi järjestää itse ja ottaa käyttöön kannustimia resurssien jakamiseen ja yhteistyöhön. rakentaa ja edistää. Jatkuva tutkimus pyrkii suunnittelemaan tehokkaita kannustinmekanismeja P2P-järjestelmiin, jotka perustuvat peliteorian periaatteisiin.

Yksityisyys ja nimettömyys

Jotkut vertaisverkot (esim. Freenet ) korostavat suuresti yksityisyyttä ja nimettömyyttä- eli varmistavat, että viestinnän sisältö on piilotettu salakuuntelijoilta ja että osallistujien henkilöllisyys/sijainnit on piilotettu. Julkisen avaimen salausta voidaan käyttää tietojen/viestien salaukseen , tietojen validointiin , valtuutukseen ja todentamiseen. Sipulireititystä ja muita sekoitusverkkoprotokollia (esim. Tarzan) voidaan käyttää nimettömyyden tarjoamiseen.

Suoratoiston seksuaalisen hyväksikäytön ja muiden tietoverkkorikosten tekijät ovat käyttäneet vertaisverkkoalustoja suorittaakseen nimettömiä toimintoja.

Poliittiset vaikutukset

Immateriaalioikeus ja laiton jakaminen

Vaikka vertaisverkkoja voidaan käyttää laillisiin tarkoituksiin, oikeudenhaltijat ovat kohdistaneet vertaisverkkoa tekijänoikeudella suojatun materiaalin jakamiseen. Vertaisverkko sisältää tiedonsiirron käyttäjältä toiselle ilman välipalvelinta. Yritykset, jotka kehittävät P2P -sovelluksia, ovat olleet mukana useissa oikeusjutuissa, pääasiassa Yhdysvalloissa, pääasiassa tekijänoikeuslakia koskevissa asioissa. Kaksi suurta tapausta ovat Grokster vs. RIAA ja MGM Studios, Inc. vastaan Grokster, Ltd. Molemmissa tapauksissa tiedostojen jakamistekniikka katsottiin lailliseksi niin kauan kuin kehittäjät eivät pystyneet estämään tekijänoikeudella suojatun materiaalin jakamista. Hallituksen on todistettava rikosoikeudellinen vastuu vertaisjärjestelmien tekijänoikeusloukkauksista, jos vastaaja loukkasi tekijänoikeutta vapaaehtoisesti henkilökohtaisen taloudellisen hyödyn tai kaupallisen edun vuoksi. Reilun käytön poikkeukset sallivat tekijänoikeudella suojatun materiaalin rajoitetun käytön lataamisen ilman oikeudenhaltijoiden lupaa. Nämä asiakirjat ovat yleensä uutisraportteja tai tutkimus- ja tieteellisen työn alla. Kiistoja on syntynyt huolenaiheesta vertaisverkkojen laittomasta käytöstä yleisen turvallisuuden ja kansallisen turvallisuuden suhteen. Kun tiedosto ladataan vertaisverkon kautta, on mahdotonta tietää, kuka loi tiedoston tai mitkä käyttäjät ovat yhteydessä verkkoon tiettynä ajankohtana. Lähteiden luotettavuus on mahdollinen turvallisuusuhka, joka voidaan nähdä vertaisjärjestelmien kanssa.

Euroopan unionin tilaaman tutkimuksen mukaan laiton lataaminen voi lisätä videopelien kokonaismyyntiä, koska uudemmat pelit veloittavat lisäominaisuuksista tai -tasoista. Lehdessä todettiin, että piratismilla oli kielteisiä taloudellisia vaikutuksia elokuviin, musiikkiin ja kirjallisuuteen. Tutkimus perustui itse raportoituihin tietoihin peliostoista ja laittomien lataussivustojen käytöstä. Väärien ja väärin muistettujen vastausten vaikutukset poistettiin.

Verkon neutraalisuus

Vertaisverkkosovellukset ovat yksi verkon neutraaliuden kiistan ydinongelmista . Internet-palveluntarjoajien ( ISP ) on tiedetty rajoittavan P2P-tiedostojen jakamisliikennettä suuren kaistanleveyden käytön vuoksi. Verrattuna web-selailuun, sähköpostiin tai moniin muihin Internetin käyttötarkoituksiin, joissa tietoja siirretään vain lyhyin väliajoin ja suhteellisen pieniä määriä, P2P-tiedostojen jakaminen koostuu usein suhteellisen raskaasta kaistanleveydestä jatkuvan tiedostonsiirron ja parven/verkon koordinoinnin vuoksi paketteja. Lokakuussa 2007 Comcast , yksi Yhdysvaltojen suurimmista laajakaistayhteyksien tarjoajista, alkoi estää P2P -sovelluksia, kuten BitTorrent . Heidän perustelunsa oli, että P2P: tä käytetään enimmäkseen laittoman sisällön jakamiseen, eikä niiden infrastruktuuria ole suunniteltu jatkuvaan, laajakaistaiseen liikenteeseen. Kriitikot huomauttavat, että P2P -verkostoitumisella on laillisia laillisia käyttötarkoituksia ja että tämä on toinen tapa, jolla suuret palveluntarjoajat yrittävät hallita Internetin käyttöä ja sisältöä ja ohjaavat ihmiset kohti asiakaspalvelinpohjaista sovellusarkkitehtuuria. Asiakas-palvelin-malli tarjoaa taloudellisia esteitä pääsylle pienille julkaisijoille ja yksityishenkilöille, ja se voi olla vähemmän tehokas suurten tiedostojen jakamisessa. Reaktiona tähän kaistanleveyden kuristukseen useat P2P -sovellukset alkoivat toteuttaa protokollan hämärtymistä, kuten BitTorrent -protokollan salausta . Tekniikat "protokollan hämärtymisen" saavuttamiseksi sisältävät protokollien muuten helposti tunnistettavien ominaisuuksien, kuten determinististen tavusekvenssien ja pakettikoon, poistamisen tekemällä datasta näyttävän siltä kuin se olisi satunnaista. Internet -palveluntarjoajan ratkaisu suureen kaistanleveyteen on P2P -välimuisti , jossa Internet -palveluntarjoaja tallentaa osan tiedostoista, joita P2P -asiakkaat käyttävät eniten Internet -yhteyden säästämiseksi.

Nykyinen tutkimus

Tutkijat ovat käyttäneet tietokonesimulaatioita auttaakseen ymmärtämään ja arvioimaan verkossa olevien yksilöiden monimutkaista käyttäytymistä. "Verkostotutkimus perustuu usein simulointiin uusien ideoiden testaamiseksi ja arvioimiseksi. Tämän prosessin tärkeä vaatimus on, että tulosten on oltava toistettavissa, jotta muut tutkijat voivat toistaa, validoida ja laajentaa olemassa olevaa työtä." Jos tutkimusta ei voida toistaa, jatkotutkimuksen mahdollisuus estyy. "Vaikka uusia simulaattoreita julkaistaan edelleen, tutkimusyhteisö pyrkii käyttämään vain kourallisia avoimen lähdekoodin simulaattoreita. Simulaattoreiden ominaisuuksien kysyntä, kuten kriteerimme ja kyselymme osoittavat, on suuri. Yhteisön olisi siksi tehtävä yhteistyötä saat nämä ominaisuudet avoimen lähdekoodin ohjelmistoihin. Tämä vähentäisi mukautettujen simulaattorien tarvetta ja lisäisi siten kokeilujen toistettavuutta ja mainetta. "

Kaikkien edellä mainittujen tosiasioiden lisäksi ns-2-avoimen lähdekoodin verkkosimulaattorilla on tehty töitä. Yksi tutkimusongelma, joka liittyy ilmaiseen ratsastajan havaitsemiseen ja rankaisemiseen, on tutkittu käyttämällä ns-2-simulaattoria täällä.

Katso myös

- Asiakas -jono -asiakas

- Kulttuurihistoriallinen toimintateoria (CHAT)

- Päästä päähän -periaate

- Hajautetun tiedonhallinnan arkkitehtuuri

- Luettelo P2P -protokollista

- Ystävältä ystävälle

- Vertaisenergian kauppa

- Semanttiset P2P -verkot

- Talouden jakaminen

- SponsoriMuuta

- Langaton ad -hoc -verkko

- USB kuollut pudotus

Viitteet

Ulkoiset linkit

- Ghosh Debjani, Rajan Payas, Pandey Mayank P2P-VoD Streaming: Design Issues & User Experience Challenges Springer Proceedings, kesäkuu 2014

- Sanasto P2P -terminologiasta

- Foundation of Peer-to-Peer Computing , Special Issue, Elsevier Journal of Computer Communication, (Toimittaja) Javed I.Khan ja Adam Wierzbicki, osa 31, numero 2, helmikuu 2008

- Anderson, Ross J. "Ikuisuuden palvelu" . Pragokrypti . 1996 .

- Marling Engle ja JI Khan. P2P -järjestelmien haavoittuvuudet ja niiden ratkaisujen kriittinen tarkastelu , toukokuu 2006

- Stephanos Androutsellis-Theotokis ja Diomidis Spinellis. Tutkimus vertais-sisällön jakelutekniikoista . ACM Computing Surveys, 36 (4): 335–371, joulukuu 2004.

- Biddle, Peter, Paul England, Marcus Peinado ja Bryan Willman, The Darknet and the Future of Content Distribution . Vuonna 2002 ACM Workshop on Digital Rights Management , marraskuu 2002.

- John F. Buford, Heather Yu, Eng Keong Lua P2P Networking and Applications . ISBN 0123742145 , Morgan Kaufmann, joulukuu 2008

- Djamal-Eddine Meddour, Mubashar Mushtaq ja Toufik Ahmed, " Open Issues in P2P Multimedia Streaming ", ensimmäisen Multimedia Communications Workshop MULTICOMM 2006: n yhteydessä, joka pidettiin yhdessä IEEE ICC 2006: n kanssa, s. 43–48, kesäkuu 2006, Istanbul, Turkki .

- Detlef Schoder ja Kai Fischbach, " Peer-to-Peer (P2P) -verkoston ydinkäsitteet ". Julkaisussa: Subramanian, R .; Goodman, B. (toim.): P2P Computing: The Evolution of a Disruptive Technology , Idea Group Inc, Hershey. 2005

- Ramesh Subramanian ja Brian Goodman (toim.), Peer-to-Peer Computing: Evolution of a Disruptive Technology , ISBN 1-59140-429-0 , Idea Group Inc., Hershey, PA, Yhdysvallat, 2005.

- Shuman Ghosemajumder . Kehittyneet vertaispohjaisen teknologian liiketoimintamallit . MIT Sloan School of Management , 2002.

- Silverthorne, Sean. Musiikkilataukset: merirosvot tai asiakkaat? . Harvard Business School Working Knowledge , 2004.

- Glasnost -testi P2P -liikenteen muotoiluun ( Max Planck Institute for Software Systems )